Privatsphäre und Sicherheit im Internet VPN-Verschlüsselung ist nicht für alle Szenarien sinnvoll

Datenschutzskandale, Sicherheitslücken, Hacking und diverse Szenarien der Massenüberwachung haben dazu geführt, dass sich Nutzer um ihre Privatsphäre im Internet sorgen. Oft greifen sie dann zu VPN-Diensten, die aber nicht immer sinnvoll sind.

Anbieter zum Thema

Das Internet wird scheinbar zu einem immer gefährlicheren Raum für dessen Nutzer. „Viele Internetnutzer suchen ihr Heil dann aber in der meist aggressiv beworbenen VPN-Verschlüsselung. Slogans wie „Anonym surfen”, “sicher online streamen”, “100-prozentige Anonymität” oder andere Versprechen sind Gang und Gäbe. Und hier gilt es genau zu prüfen, wie sicher diese VPN-Verschlüsselung im modernen World Wide Web wirklich ist“, macht Christian Heutger, CTO der PSW Group aufmerksam.

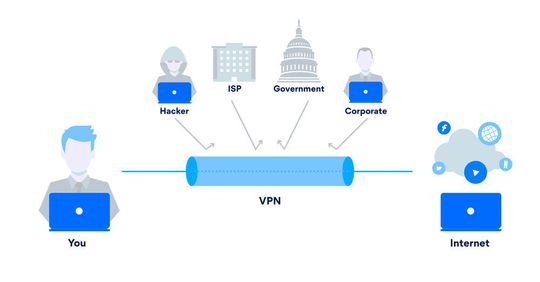

In einem VPN bleiben Daten auf ihrem Transportweg geschützt. Wer eine VPN-Software nutzt, verbindet sich zunächst verschlüsselt mit seinem VPN-Anbieter, der seinen Kunden anschließend ins Internet weiterleitet. „Während des Vorgangs werden sämtliche Daten anonymisiert. Die Verbindungsanfrage verläuft über den Server des VPN-Anbieters (Knotenpunkt), dem User wird dabei eine neue IP-Adresse zugewiesen, um die tatsächliche IP-Adresse, die Erkennungsnummer eines Rechners, zu schützen. Vereinfacht gesagt, verfolgt ein VPN damit das Ziel, einen Rechner im Web unsichtbar zu machen“, erklärt der IT-Sicherheitsexperte.

Allerdings: Die VPN-Verschlüsselung schützt lediglich den Verkehr vom Nutzer zu den VPN Servern des Anbieters. Wird eine Verbindung hergestellt, verschiebt sich also nur der mögliche Angriffspunkt. Sind die gesendeten Daten auf keine andere Weise geschützt, so können sie zwischen dem VPN-Server und dem eigentlichen Ziel weiterhin mitgelesen werden. „Eine weitere Problematik ist, dass Nutzer womöglich an unseriöse VPN-Anbieter gelangen. Eventuell möchten die Anbieter den Trend mitmachen und bieten nur unzureichend ausgereifte Software. Oder noch schlimmer: Einige Anbieter tarnen ihre Software als VPN-Tool, dahinter stecken jedoch Viren oder Trojaner. Gerade bei kostenfreien Tools sollte User extrem vorsichtig sein“, warnt Heutger. Allzu häufig werden VPNs auch mit der Thematik Datenschutz beworben – schließlich gilt es, in Zeiten der Massenüberwachung auch Metadaten zu schützen.

Metadaten schützen

Metadaten sind Informationen über weitere Informationsressourcen, beispielsweise beim Versand einer E-Mail: Neben dem Inhalt der Nachricht gibt es die Metadaten, die aus dem Absender, dem Empfänger, der Versand-Uhrzeit, dem -Datum und weiteren Informationen bestehen. „Hier muss man die Funktionsweise der VPNs verstehen: Diese führt zu einer Zentralisierung aller Datenverbindungen an einem Punkt. Möchte nun ein Geheimdienst effizient den Datenverkehr überwachen, würde das strategisch nahe der VPN-Zugangsknoten am sinnvollsten sein. Echten Datenschutz bietet ein VPN damit also nicht“, so Christian Heutger.

Anstatt nur den Weg zwischen VPN-Client (dem Nutzer) und VPN-Server (dem Anbieter) zu verschlüsseln, ist es demnach sinnvoller, vom Absender bis zum Ziel den kompletten Weg zu verschlüsseln. „Und das ist heutzutage auch Standard. Mittels SSL-Zertifikat sind zahlreiche Websites bereits Ende-zu-Ende-verschlüsselt. Über HTTPS wird eine Vielzahl aller Websites mit einer TLS-Verschlüsselung ausgeliefert. Dies schützt nicht nur vor neugierigen Dritten, sondern auch vor Datenmanipulation. Technologien wie HSTS sorgen dafür, dass unverschlüsselte HTTP-Verbindungen nicht möglich sind“, klärt der Experte auf.

:quality(80)/images.vogel.de/vogelonline/bdb/1510300/1510332/original.jpg)

Kriterien für den Vergleich von VPN-Anbietern

Die Auswahl des richtigen VPN-Dienstes

Es gibt für VPNs sehr sinnvolle Einsatzszenarien

Nun sind VPNs nicht per se schlecht – es gibt auch sehr sinnvolle Einsatzszenarien. VPNs wurden ursprünglich nicht konzipiert, um “100-prozentig anonym” und spurenfrei im World Wide Web zu surfen. Gedacht war es für andere Einsätze, in denen VPNs nach wie vor sinnvoll sind: „Wer sich beispielsweise in einem öffentlichen WLAN befindet und sich vor ungewollte Mitlesern schützen möchte, sollte VPN nutzen. Auch wenn externe Mitarbeiter ans Firmennetzwerk angebunden werden, ist eine VPN-Verschlüsselung sinnvoll. Zudem lassen sich in Ländern, in denen das Internet zensiert wird, diese Geoblocking-Sperren mittels VPN umgehen. Das Risiko einer nicht vollständigen VPN-Verschlüsselung bleibt dabei natürlich bestehen“, informiert Christian Heutger und ergänzt: „Neben der SSL-Verschlüsselung im Internet sorgt auch die Verwendung des Tor Browsers für einen starken Datenschutz. Diese Kombination ist für den normalen Webanwender sinnvoll und sicher.“

(ID:46046499)

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0b/df/0bdf8153cafc8ad357c59105276b9949/0129708522v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/46/a5/46a5ac4f07018de33ed4692f0e4fea53/0131130466v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/41/9e/419e47a464d355383c41596b648c5e80/0131225183v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e5/90/e59060f59ffc127bf30c1dbbcad27bde/0131092429v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/60/ba/60bad225c2882846cd2196c544d0eca1/0130962097v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/69/b7696e318a6885a874e524c1c6bfc5b4/0130412587v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/04/2f048f15110fc247181aa394f7a7833b/0130052204v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/76/ba/76ba41be134a302292e8d957b7750153/0131043494v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f7/f6/f7f6656209fda1af86960da4816b08c1/0131117434v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/1a/f41aaf9f2d61b037e6bb6d8d096c3404/0130971688v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/79/65/7965af7aea0517d92b9b9d6864d5c473/0131077789v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/c2/68c2546cc446e05e8ad0fccf0700a2d9/0130816577v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/7c/db7c45aa1a0e3503dde1d0d8b26d661f/0131125712v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a6/bd/a6bdec579c02d85292a290267ca21def/0130597315v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/fb/25fb5b5871bfa1ffaf8cd047122a9b8d/0130860848v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/bd/34bd2a1b51f8ccfee3a78eeb617cc514/0130883643v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/ec/14ec72565acc671ae679eab6f329bfea/0130539648v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c7/e3/c7e3002b2a462c5dbcb96441e7830f4d/0130814757v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cc/ce/ccce0e1da8ad2b01c06e2f066ba1d9c5/0129576026v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/b7/f5b7dbb597c54b76ca349df94e64f29a/0130885606v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/9a/549ad2a117aed10ded1fa1b7d651f00c/0130681867v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/44/d24407cea22d64a914ef0dd4d68c0824/0131063292v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/88/0b/880b08ff5a17d48199380c9a852993f0/0131023976v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/dd/28dd9a9594c42a94b13ed9c6e523f0be/0130814594v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/1a/391ac3549f6a3164ea00decb9bb9a27b/0131289523v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c4/12/c412aa973d5250d126eb58ad25465f91/0130920363v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/b4/a2/b4a2e2b6c49c8a9a53f9374169a97fd4/0131047762v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/00/bd0005c8c528ec054bd1181decbf8187/0129070776v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/6f/686fc7578ffbe/globallogo-nttdata-futureblue-rgb.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/134600/134600/65.jpg)

:quality(80)/p7i.vogel.de/wcms/d3/67/d367d383fae42bfd3c54e422cf17f23b/0128192079v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/1d/49/1d496e609b35555daa3c66e6be284615/0125731250v2.jpeg)