Netzwerksicherheit durch paketierte Daten Packet Flow Switches für 10G-/40G-Umgebungen

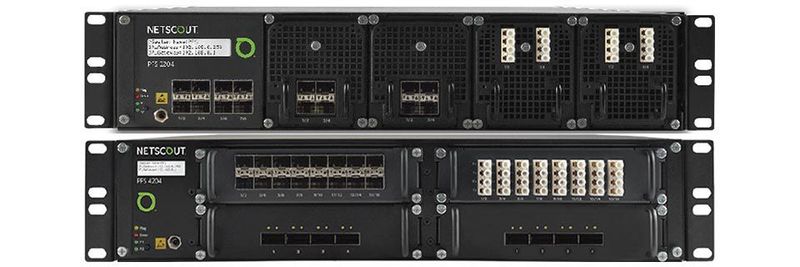

In 10G- und 40G-Umgebungen ermöglichen neue Packet Flow Switches der Serien nGenius PFS 2200 und PFS 4200 laut Netscout den Transport paketierter Daten in Netzwerksicherheitssysteme. So seien die Modelle für beschleunigte, skalierbare Cybersecurity-Anwendungen geeignet.

Anbieter zum Thema

Laut Hersteller können IT-Fachleute mit dem Netscout-Portfolio die Sichtbarkeit von Security-Anwendungen im Netzwerk optimieren, aber auch Sicherheitssysteme, die Zugang zu paketierten Daten benötigen wie etwa Intrusion-Detection-Systeme (IDS), Intrusion-Prevention-Systeme (IPS), Next-Generation Firewalls (NGFW) sowie Distributed Denial of Service (DDoS), einfacher erweitern und implementieren.

Während der PFS 2204 nur 1G- und 10G-Umgebungen unterstütze, sei der PFS 4204 zusätzlich in 40G-Umgebungen einsetzbar. Außerdem würde er Line-Rate-Paket-Deduplizierung erlauben und die Datenpaketverarbeitung für Sicherheitssysteme optimieren.

Beide Modelle bieten Active Tool-Chaining. So sei die Implementierung der Sicherheitsinfrastruktur in einer Virtual Chain möglich, ohne jedes System physikalisch konfigurieren zu müssen. Netscout zufolge würden dadurch 50 Prozent weniger Ports benötigt und komplexe physische Kabelkonfigurationen entfallen. Gleichzeitig erhalte jedes Gerät den benötigten Traffic in der notwendigen Geschwindigkeit und im entsprechendem Format.

Bei den Health-Checks für Applikationsebenen erfolge die Bewertung der Funktionsfähigkeit des Sicherheitssystems mit negativen und positiven Health-Checks über eine einfache On/Off-Rückmeldung hinaus. Zudem könne das Monitoring der Leistungsfähigkeit mit nutzerdefinierten Mechanismen angepasst werden, die Aktionen bezogen auf Monitoring, Weiterleitungsrichtlinien und Health-Status auslösen. Nutzer könnten auch Event-Regeln festlegen, die bestimmte Aktionen, etwa die Alarmierung über SNMP und Syslog, auslösen.

Vor dem Hintergrund, dass Unternehmen ihre Sicherheitssysteme ausbauen, soll der Hybrid-Modus die Effizienz solcher Systeme steigern und die Portdichte verbessern können, indem er erlaubt, passiven und aktiven Traffic auf einen Single-Port zu liefern.

(ID:44173290)

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/60/6e60c67a98b2c4772646e49f82d002b9/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/c2/53c2353aedef707eb07273ed87867819/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/e4/e7e45f7c0f87d6a16468a90f53301f2a/0130120004v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/69/b7696e318a6885a874e524c1c6bfc5b4/0130412587v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/04/2f048f15110fc247181aa394f7a7833b/0130052204v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/46/cd46c374566ee4f71e0783b16be223ca/0129923840v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/fc/abfc546d976d1b4c2e9f70fe03de4e30/0129932836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/27/96/27964c4dc57617142b0f23e9cc6a873c/0130497029v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/83/18/83186bb0e17801d60b5227a29ca60e90/0130161986v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/6f/676f5fab2234b2f238e5fd26ab67d37b/0130503546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/1f/6b1f4fb4279aea20451635558ce2d366/0130666943v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/60/f6/60f6e11e34177b8fab6be4eb4df474d2/0130844912v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/05/68/0568cf46811bb03e327bb996313f3b5a/0128231270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/52/b4/52b4d0c359e7df1e49cf7677c6fce8ab/0130459329v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/ec/14ec72565acc671ae679eab6f329bfea/0130539648v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/7c/8e7c887a559be18c668f23bdde959dfb/0130547457v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/5a/675a8a64e0c6779acbcc753ea160aeee/0130627781v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/fb/63fbe9c591a2d6a50fb043f1a9a47407/0130727789v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/88/6688c3d7ff741a2b8d06e40faa102a25/0130822708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f9/90f927f0d4071d071db56a2e5b53859e/0130767234v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c9/bf/c9bf50503a792065694992cb480e144b/0130594225v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/6e/a86e3402f17319013d3788295086cc78/0129232045v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/52/c65259cf5242ad4adc70b884a7b18dc2/0130724298v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/4e/7f4e8d9b1fcca67e06e7f7389e83c0b7/0130665482v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/00/bd0005c8c528ec054bd1181decbf8187/0129070776v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/134600/134600/65.jpg)

:quality(80)/p7i.vogel.de/wcms/ef/cf/efcfa5ddc154ba99d775270bf566be0c/0129203790v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)