Checkliste Kapazitätsplanung In 5 Schritten zur notwendigen Netzwerk-Bandbreite

Die Kapazitätsplanung stellte immer schon eine Herausforderung für Admins dar, aber heute ist sie wichtiger als je zuvor. Video, Voice-over-IP, Virtualisierung und der rasant wachsende Einsatz drahtloser Technologien müssen in Sachen Bandbreite berücksichtigt werden. BYOD verstärkt das Problem weiter. Wir zeigen, wie Sie Bandbreiten dennoch optimal planen.

Anbieter zum Thema

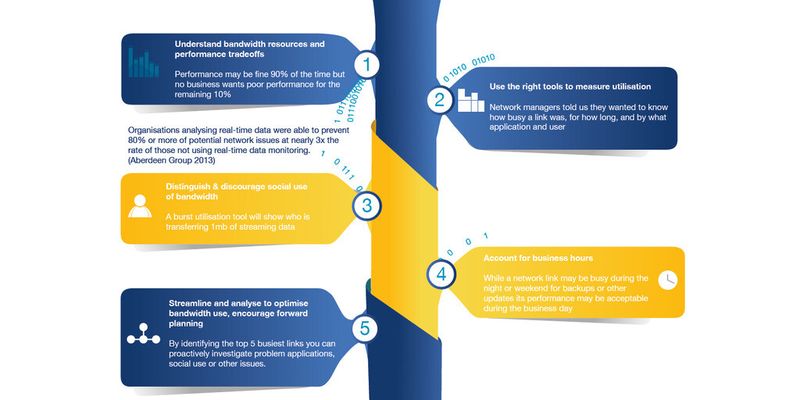

Angesichts des erhöhten Kostendrucks muss sichergestellt werden, dass jeder Ausbau der Bandbreite benötigt und an der richtigen Stelle bereitgestellt wird, bevor weitere Schritte unternommen werden. Im Folgenden sind fünf Fragen aufgeführt, die bei der Bewältigung der Kapazitätsplanung gestellt werden sollten. Die Antworten bieten Ihnen Informationen zur Verwendung Ihres Netzwerks und beschleunigen den Planungsprozess.

1.: Ist schlechte Leistung zwangsläufig (auch) ein Bandbreitenproblem?

Es gibt immer einen Kompromiss zwischen Bandbreite und Leistung. Daher ist es entscheidend zu wissen, wie stark für wie lange Links ausgelastet sind. Zu 90 Prozent funktionieren geschäftskritische Applikationen möglicherweise gut, aber kein Unternehmen wünscht sich eine beeinträchtigte Leistung für die verbleibenden 10 Prozent.

Eine Auslastungshäufung im Netzwerk ist normal, sie muss sich lediglich innerhalb der richtigen Schwellenwerte bewegen. Denn auch zu wenig genutzte Links können die Ressourcen erschöpfen, indem sie wertvolles Budget verbrauchen, das andernfalls für den überlasteten Link verwendet werden könnte. Es ist daher wichtig, diese Links zu identifizieren.

2.: Habe ich eine genaue Vorstellung von der Nutzung?

Ohne die richtigen Tools kann sich das Erkennen einer Überlastung als schwierig erweisen. Es ist mitunter kostenintensiv, zeitaufwendig und gelegentlich nahezu unmöglich, Engpässe korrekt zu ermitteln. Bei der Betrachtung der Langzeitauslastung werden Auslastungsspitzen geglättet, und die wirklichen Probleme bleiben verborgen. Eine Analyse der Auslastungsspitzen hingegen zeigt, welche Verbindungen am meisten genutzt werden, lässt jedoch wiederum keine Rückschlüsse auf die Dauer zu. Die Summe des Datenverkehrs pro Tag, Monat etc. kann ein allgemeines Auslastungswachstum aufzeigen, berücksichtigt jedoch keine Unterschiede im Tagesverlauf.

Ein effektiverer Ansatz dieses Dilemma zu umgehen besteht in einer Betrachtung der Spitzenauslastung, bei der visuell gleichzeitig dargestellt wird, wie lange bestimmte Bänder genutzt werden, z.B. <30%, 30-60%, 60-80% und >80%. Die dann wichtigsten Fragen sind: War ein Link überlastet und falls ja, wie lange, durch welche Applikation und welchen Endanwender?

3.: Tritt der Engpass außerhalb der Geschäftszeiten auf?

Eine Netzwerkverbindung kann nachts oder über das Wochenende durch Sicherungen oder Updates ausgelastet sein und dennoch während der Arbeitszeiten eine akzeptable Leistung bieten. Dies hängt natürlich vom Unternehmen ab – wir arbeiten in einer zunehmend globalisierten Welt und Organisationen müssen Prozesse in Betracht ziehen, wie das Übertragen von Einzelhandelsinformationen aus anderen Läden an einen zentralen Hub am Ende jedes Tages, das sich auf den Kundenservice auswirken könnte (z.B. durch nicht aktualisierte Lagerbestände), falls es nicht rechtzeitig abgeschlossen wird.

Es ist jedoch wichtig, dass Daten am Abend oder über Nacht nicht Ihre Ansichten verfälschen. Durch die Verwendung einer Kombination aus Echtzeit- und rückblickenden Datenansichten kann die IT erkennen, was zu unterschiedlichen Zeiten am Tag geschieht, und Probleme so umgehend lösen.

4.: Überlastet die private Nutzung die Bandbreite?

Es gibt zwei Arten von Datenverkehr in jedem Netzwerk: eine geschäftsrelevante Nutzung sowie eine Freizeitnutzung. Natürlich hat der geschäftliche Datenverkehr Priorität. Daher muss unbedingt in Erfahrung gebracht werden, aus welchen Gründen ein Link ausgelastet ist. Handelt es sich um die Verwendung einer Business-Applikation oder um aktuelle Nachrichtenbeiträge, die Nutzer auf ihren Desktop streamen? Eine private Nutzung muss erkannt und vermieden werden, damit die Kapazität für die geschäftliche Nutzung bereitsteht. Hierfür sind passende Tools zur Ermittlung der Applikationen und Anwender erforderlich, die Engpässe verursachen.

Auch wenn der Engpass auf eine Business-Applikation zurückzuführen ist, benötigt die IT eine detaillierte Ansicht darüber, wie die Bandbreite genutzt wird, sowie über die Dauer und den Grund. Eine effiziente Applikationsplanung und WAN-Optimierung sind Beispiele strategischer Überlegungen, die neben einer taktischen Beurteilung des Bandbreitenbedarfs zu treffen sind.

5.: Wie kann ich die wichtigsten Links priorisieren?

Eine Antwort darauf zu finden, welche Links wie lange und aus welchem Grund ausgelastet sind, gestaltet sich zunehmend schwierig und zeitaufwändig. Der Zeitaufwand ist oft ein Hauptgrund dafür, dass keine proaktive Kapazitätsplanung vorgenommen wird. Das Netzwerkteam sollte seine Zeit jedoch nicht mit Links verschwenden, die keiner Aufmerksamkeit bedürfen, sondern sich auf die wenigen wichtigen Verbindungen konzentrieren, bei denen die Belastung während der längsten Zeiträume am höchsten ist. Benutzerdefinierte Alarmmeldungen können anzeigen, wenn die Bandbreite drei Minuten lang zu 80 Prozent ausgelastet wird. Durch die Implementierung solcher Meldungen und die umgehende Einleitung von Maßnahmen wird die Planung einfacher und schneller.

Wenn der Schwerpunkt auf diese fünf Bereiche gelegt wird, können IT-Teams die Kapazitätsplanung vereinfachen und die Nutzung ihrer vorhandenen Bandbreite optimieren.

Über den Autor

Roger Holder ist EMEA Field Marketing Manager für Fluke Networks.

Artikelfiles und Artikellinks

(ID:42995733)

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/60/6e60c67a98b2c4772646e49f82d002b9/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/c2/53c2353aedef707eb07273ed87867819/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/e4/e7e45f7c0f87d6a16468a90f53301f2a/0130120004v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/69/b7696e318a6885a874e524c1c6bfc5b4/0130412587v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/04/2f048f15110fc247181aa394f7a7833b/0130052204v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/46/cd46c374566ee4f71e0783b16be223ca/0129923840v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/fc/abfc546d976d1b4c2e9f70fe03de4e30/0129932836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/39/0c/390c96d2166dbf0f562b1fb1b1c2ffaf/0130657743v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/7b/ec/7bec669420d0e77dff0b496317d586be/0130157684v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/52/ef/52efdf8d33223871c9124dd5c75a52c5/0131079827v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/6f/676f5fab2234b2f238e5fd26ab67d37b/0130503546v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/1f/6b1f4fb4279aea20451635558ce2d366/0130666943v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/44/d24407cea22d64a914ef0dd4d68c0824/0131063292v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c3/78/c37843547badfee380c45242de141094/0130823375v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/60/f6/60f6e11e34177b8fab6be4eb4df474d2/0130844912v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/bd/34bd2a1b51f8ccfee3a78eeb617cc514/0130883643v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/ec/14ec72565acc671ae679eab6f329bfea/0130539648v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8e/7c/8e7c887a559be18c668f23bdde959dfb/0130547457v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/5a/675a8a64e0c6779acbcc753ea160aeee/0130627781v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/63/fb/63fbe9c591a2d6a50fb043f1a9a47407/0130727789v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/66/88/6688c3d7ff741a2b8d06e40faa102a25/0130822708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f9/90f927f0d4071d071db56a2e5b53859e/0130767234v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c9/bf/c9bf50503a792065694992cb480e144b/0130594225v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/52/c65259cf5242ad4adc70b884a7b18dc2/0130724298v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/83/18/83186bb0e17801d60b5227a29ca60e90/0130161986v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/4e/7f4e8d9b1fcca67e06e7f7389e83c0b7/0130665482v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/00/bd0005c8c528ec054bd1181decbf8187/0129070776v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/93500/93524/65.jpg)

:quality(80)/p7i.vogel.de/wcms/31/0a/310a34b0ee1e45bee2bf4c6f745b0280/0130490990v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/20/132060fc3e1d1add739ae86cb52bebf6/0130176011v1.jpeg)