Mobile Device Management greift zu kurz Sichere Enterprise Mobility ist mehr als MDM

Mobiles Arbeiten ist heute eine Selbstverständlichkeit. Für Unternehmen hat es aber auch zusätzliche Sicherheitsrisiken mit sich gebracht, da die mobilen Endpunkte zunehmend in das Visier von Cyber-Angreifern geraten sind. Herkömmliche Sicherheitsansätze, die nur auf eine Mobile-Device-Management-Lösung setzen, sind deshalb nicht mehr ausreichend.

Anbieter zum Thema

Die zunehmende Mobilität der Arbeitswelt hat dazu geführt, dass sich ein großer Teil wichtiger Daten nicht mehr nur auf Servern oder stationären Desktop-PCs innerhalb des Unternehmens befindet, sondern auch auf mobil genutzten Geräten wie Notebooks oder Tablets der Mitarbeiter. Die Gefahren beim Einsatz von mobilen Endgeräten werden dabei oft unterschätzt. Denn Trojaner, Adware, Spyware und andere Malware zielen vermehrt auf klassische Endpunkte wie Notebooks ab. Und die möglichen Angriffsszenarien nehmen kontinuierlich zu. Ransomware wie CryptoLocker ist dafür nur ein Beispiel. Der mobil arbeitende Mitarbeiter, der lediglich rudimentäre Sicherheitsmechanismen nutzt und hochbrisante Firmeninformationen auf seinem Rechner gespeichert hat, ist natürlich für professionelle Datendiebe ein extrem lohnendes Angriffsziel.

Windows 10 zeigt das Sicherheitsdilemma

Die Probleme, die nicht hinreichend verwaltete und gesicherte mobile Endgeräte mit sich bringen, zeigen sich exemplarisch an Windows 10. Das neue Betriebssystem bringt zwar zahlreiche Features mit, die einerseits zu einer deutlichen Erhöhung des Benutzerkomforts führen, andererseits aber gerade unter Sicherheitsaspekten von jedem Unternehmen auf den Prüfstand zu stellen sind.

Das betrifft zum Beispiel einige Voreinstellungen wie die WLAN-Funktion „Automatisch verbinden“. Die Gefahr, dass über WLAN Access Points in einem ungesicherten Netz dann Daten relativ problemlos mitgelesen werden können, liegt auf der Hand. Auch die pauschale Nutzung des Cloud-Speichers OneDrive unter Windows 10 dürfte für etliche Unternehmen unter Sicherheitsaspekten eher problematisch sein. Das Beispiel Windows 10 zeigt also, dass prinzipiell zu einer Steigerung des Benutzerkomforts beitragende Funktionen gleichzeitig von entsprechenden Verwaltungs- und Sicherheitsmaßnahmen flankiert werden müssen. Hier ist natürlich als erstes eine Lösung im Bereich Mobile Device Management (MDM) unverzichtbar.

Mobile Device Management ist die Basis

Mit einer MDM-Lösung lassen sich Mobilgeräte im Rahmen einer übergreifenden Sicherheitsstrategie zentral verwalten. MDM stellt damit eine Erweiterung der zentralen Risiko- und Sicherheitsstrategie des Unternehmens dar. Zum Funktionsspektrum einer State-of-the-Art-Lösung gehören unter anderem die zentrale Verwaltung und Echtzeit-Überwachung des Gerätebestands, die Verwaltung von Benutzerprofilen und Datenzugriffsberechtigungen sowie Sicherheitsfeatures wie Verschlüsselung, Passwortzurücksetzung, Gerätesperrung oder Datenfernlöschung, um vertrauliche Unternehmensinformationen im Fall verlorener oder gestohlener Geräte zu schützen.

Der Einsatz solcher Lösungen ist – zumindest bei großen Unternehmen – heute Standard; bei mittelständischen Firmen besteht hier hingegen vielfach noch Nachholbedarf. Aber auch wenn eine MDM-Applikation genutzt wird, einen ausreichenden Schutz bietet eine solche Lösung keineswegs. Ebenso wichtig sind Mobile-Application- und Mobile-Content-Management-Lösungen. Und hier weisen nach Erfahrungen von NTT Com Security fast alle Unternehmen noch erhebliche Lücken auf.

Auch Applikationen und Daten müssen ins Blickfeld rücken

Während es beim MDM um das Gerätemanagement geht, konzentriert sich das Mobile Application Management (MAM) auf die Anwendungen selbst. Dabei stehen Themen wie Softwareverteilung inklusive Echtzeit-Updates, Deinstallationen von Applikationen oder Konfigurations-, Change- und Patch-Management im Vordergrund. Auch die Benutzerauthentifizierung, Anwendungsverschlüsselung oder die Festlegung von Application Whitelists und Blacklists gehören zum MAM-Lösungsspektrum.

Darüber hinaus sollte auch eine Lösung im Bereich Mobile Content Management (MCM) Bestandteil des Mobile-Security-Konzepts sein. Sie ermöglicht eine Festlegung von Sicherheitsrichtlinien für Dokumente und Dateien und kann damit einen Datenzugriff durch nicht autorisierte Personen zuverlässig unterbinden. Eine MCM-Lösung zielt aber nicht nur auf den Schutz von Daten ab, sie unterstützt ebenso die Collaboration, das heißt den sicheren Datenaustausch zwischen Mitarbeitern, Partnern und auch Kunden. Realisiert wird dies zum Beispiel durch eine verschlüsselte Datenspeicherung und -synchronisation.

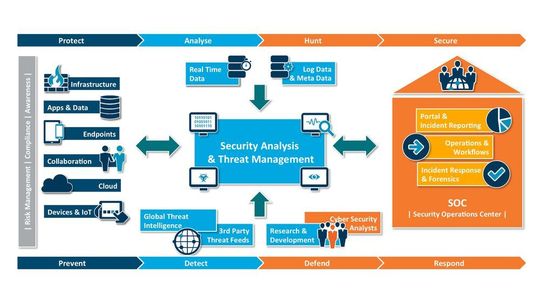

Es liegt auf der Hand, dass mobile Geräte jenseits der eigenen Unternehmensinfrastruktur mit Perimeter-Schutz per se extrem verwundbar sind. Eine durchgängige Verwaltung und Sicherung ist deshalb unverzichtbar. Und sie hört nicht beim Thema MDM auf, sondern muss auch die Bereiche MAM und MCM umfassen. Wichtig ist dabei aber immer der ganzheitliche Ansatz, der die Überwachung und Absicherung der Endpunkte als wichtigen Erfolgsfaktor in einer Gesamtstrategie berücksichtigt. Das heißt, auch ein Mobile-Security-Konzept darf nicht losgelöst betrachtet werden, sondern muss Bestandteil einer umfassenden Cyber-Defense-Strategie sein, die den gesamten End-to-End-Sicherheitsservice abdeckt und ein umfassendes und vor allem durchgängiges Risikomanagement sicherstellt.

Über den Autor

Christian Heinze ist Practice Leader Secure Device bei NTT Com Security.

(ID:44118845)

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6e/60/6e60c67a98b2c4772646e49f82d002b9/0130736463v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/53/c2/53c2353aedef707eb07273ed87867819/0129016997v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e7/e4/e7e45f7c0f87d6a16468a90f53301f2a/0130120004v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b7/69/b7696e318a6885a874e524c1c6bfc5b4/0130412587v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2f/04/2f048f15110fc247181aa394f7a7833b/0130052204v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/46/cd46c374566ee4f71e0783b16be223ca/0129923840v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/fc/abfc546d976d1b4c2e9f70fe03de4e30/0129932836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bc/b6/bcb63b1a39cc4746397f56905faf7f94/0130850698v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/ea/cdea095061f91cbd70baf44bf32c1384/0130912250v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/17/0c/170c06432021f446ef776c74beed2850/0130907213v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/33/8d33a21b6b5111680dd84751a52904e2/0130797277v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5f/32/5f329702d56a0de95eb544f18e142eb2/0130767193v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/44/d24407cea22d64a914ef0dd4d68c0824/0131063292v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c3/78/c37843547badfee380c45242de141094/0130823375v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/60/f6/60f6e11e34177b8fab6be4eb4df474d2/0130844912v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/25/fb/25fb5b5871bfa1ffaf8cd047122a9b8d/0130860848v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/bd/34bd2a1b51f8ccfee3a78eeb617cc514/0130883643v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/ec/14ec72565acc671ae679eab6f329bfea/0130539648v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f5/b7/f5b7dbb597c54b76ca349df94e64f29a/0130885606v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/61/e0/61e074f4bece4bb224d544ddf79f510a/0130531435v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/5a/675a8a64e0c6779acbcc753ea160aeee/0130627781v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/54/9a/549ad2a117aed10ded1fa1b7d651f00c/0130681867v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/90/f9/90f927f0d4071d071db56a2e5b53859e/0130767234v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f7/d8/f7d83084c9dae99d3cc9ec3522684a85/0130913773v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/52/c65259cf5242ad4adc70b884a7b18dc2/0130724298v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7f/fe/7ffee70dd4a831c2b2756d73c9e8e40c/0122470970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/00/bd0005c8c528ec054bd1181decbf8187/0129070776v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/6f/686fc7578ffbe/globallogo-nttdata-futureblue-rgb.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/65/60/65609cf9d5d06/aagon-logo.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/134600/134600/65.jpg)

:quality(80)/p7i.vogel.de/wcms/38/46/384617709e8996cc4a1aa36b5ae60819/0128065826v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a1/da/a1dadec2e2a37f68c2aa39f1dc90c179/0125714205v1.jpeg)