Netzwerksicherheit im Mittelstand Netzwerksegmentierung mit VLANs und Open Source

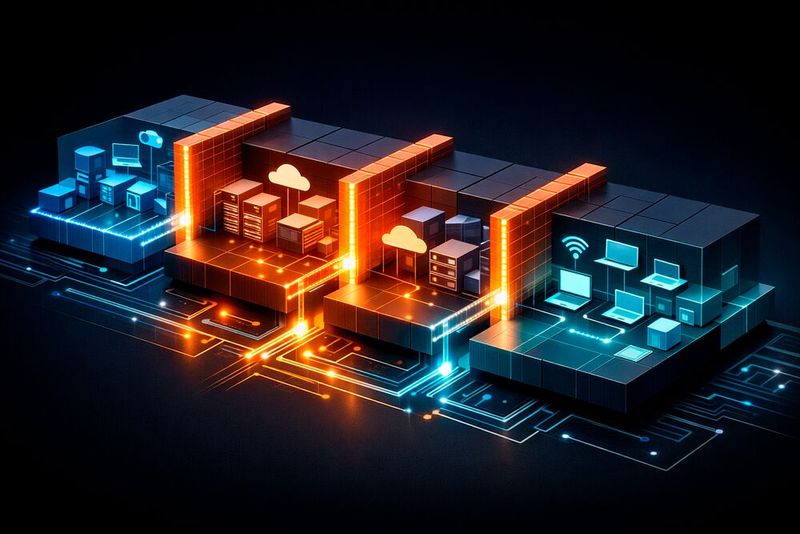

In mittelständischen Unternehmen ist Netzwerksegmentierung ein wichtiger Faktor. VLANs zerlegen ein Netzwerk in Segmente, um sensible Systeme zu isolieren und internen Datenverkehr gezielt zu kontrollieren. Mit einer Firewall wie OPNsense oder dem Windows-Server-Dienst RRAS lässt sich diese Trennung umsetzen, was Sicherheit und Übersicht erhöht.

Viele mittelständische Netzwerke sind historisch gewachsen und bestehen oft aus einem einzigen großen IP-Netz. Neue Geräte, ob zusätzliche PC-Arbeitsplätze, Kameras oder Drucker, integrierte man lange Zeit einfach in dasselbe flache Netz. Diese anfänglich pragmatische Vorgehensweise birgt heute erhebliche Risiken. In unsegmentierten Netzen kann ein einziger kompromittierter Rechner schlimmstenfalls das gesamte Unternehmen lahmlegen. Moderne Angriffe, etwa Ransomware, nutzen fehlende interne Barrieren aus, um sich lateral im Unternehmen auszubreiten.

:quality(80)/p7i.vogel.de/wcms/1d/44/1d44be50989cc9e3756705f7603d88f5/0125856159v1.jpeg)

Digitale Brandmauer

Melden Sie sich an oder registrieren Sie sich und lesen Sie weiter

Um diesen Artikel vollständig lesen zu können, müssen Sie registriert sein. Die kostenlose Registrierung bietet Ihnen Zugang zu exklusiven Fachinformationen.

Sie haben bereits ein Konto? Hier einloggen

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a5/9ca570c8bd95b932fc9340e407955727/0129962021v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/a8/bea82d3e86f3b56f10b4ca7d2ff3c76b/0129978597v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/91/7d/917ddd84b6a91a3c714f69e0cd68a1bc/0129295870v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/cd/46/cd46c374566ee4f71e0783b16be223ca/0129923840v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/fc/abfc546d976d1b4c2e9f70fe03de4e30/0129932836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/84/2e84f980f0712564d3de280e8c94e69d/0129848117v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/1e/341eb68c68e2cef4a29d0b9f3812db3f/0129609623v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/29/9f/299f303d564f7335adaee5a68cffd281/0130012992v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/75/c9/75c9fe2aec5edccac9c877e3ed052453/0129583392v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/00/bd0005c8c528ec054bd1181decbf8187/0129070776v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b2/c7/b2c7cb1a2d7c536b69e3c68344329f24/0129347964v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/ad/12ad913edeb4019fca1061725a55ddf0/0129796719v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c5/07/c507aaf13a0eaf86a31e367ffb99f6e4/0129737133v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/c0/64c03a9e80649b98a1f66d312678584c/0129851009v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2a/79/2a799178a9ca82bc45cb446fab1cd215/0130101970v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/9c/fe9c7a4fb1645b1a4ac61f1858d4738f/0129860498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cf/c3/cfc31fa054e844935e6845c694499893/0128253082v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/45/b7/45b75fec01008349163fb7201268df35/0129923012v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2d/47/2d477ba53ee0a59ab3b9d9761087bb28/0130110976v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/50/3f50ce61d934ddf9929277bb8e306836/0130174844v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/6e/a86e3402f17319013d3788295086cc78/0129232045v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/0b/190bfaf5cb55e2add9ddfc2f2a071e87/0129086020v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/f2/6bf2e81dc29df8c268253e4d78572a63/0128027687v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a5/b7/a5b7af68fb2d90e7069e93e9dcb47fe7/0129649934v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b8/27/b8277abefaa65fc18439375e9e42f932/0129603585v2.jpeg)

![APT-Angriffe wie Salt Typhoon operieren unauffällig im Netzwerk oft über Monate hinweg. (Bild: anaumenko - stock.adobe.com [KI-generiert]) APT-Angriffe wie Salt Typhoon operieren unauffällig im Netzwerk oft über Monate hinweg. (Bild: anaumenko - stock.adobe.com [KI-generiert])](https://cdn1.vogel.de/o4PMAER59DU_U3JFxBCaLd4y_i0=/288x162/smart/filters:format(jpg):quality(80)/p7i.vogel.de/wcms/ef/9a/ef9abe77bbd0bad13ca00e9312fb50ad/0130117714v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/4a/6e/4a6eaff7f35772ede16bfd69c1b75fac/0129682062v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f3/50/f350bd81b39d040543e8f7337584cda0/0129348689v1.jpeg)