Sysinternal – kostenlose Tools für den Administrator, Teil 8 Gefährliche Rootkits gebührenfrei aufspüren

Spätestens seit CDs eines großen japanischen Unterhaltungselektronikkonzerns beim Einlegen in den Computer automatisch ein Rootkit unter Windows installierten, ist diese potentielle Gefahrenquelle einer breiten Masse bekannt. Doch wie werden Rootkits aufgespürt? Das kostenlose Sysinternal-Tool RootkitRevealer hilft dabei.

Anbieter zum Thema

Mit Rootkits soll die Existenz von Programmen verborgen werden. Entsprechend sind sie bei Schadsoftware wie Viren und Trojaner ein potentielles Einsatzgebiet, um eine Erkennung durch Sicherheitssoftware zu vermeiden.

Eine zuverlässige Erkennung von Rootkits ist nicht einfach, denn sie verfälschen die Rückgabe der Windows API-Funktionen für den Zugriff auf das Dateisystem und die Systemregistrierung. Fordert etwa ein Programm die Dateiliste eines Ordners an, in der das zu schützende Objekt enthalten ist, entfernt das Rootkit den entsprechenden Eintrag in der Dateiliste. Ähnliches erfolgt auch beim Zugriff auf die Systemregistrierung. So manches Rootkit sorgt über Manipulationen auch dafür, dass es in der Prozessliste nicht zu finden ist.

RootkitRevealer sucht Unstimmigkeiten

Beim Aufspüren von Rootkitls verlässt sich der RootkitRevealer nicht auf die Ergebnisse der Windows API-Funktionen. Vielmehr vergleicht er die dort erhaltenen Angaben mit seinen eigenen Ergebnissen. So liest er direkt, ohne API, das Dateisystem (FAT und NTFS) im RAW-Modus ein und kann damit Unstimmigkeiten bei der API-Rückgabe aufspüren. Auch den tatsächlichen Inhalt der Systemregistrierung gleicht das Tool über das Einlesen der entsprechenden Dateien mit dem zurückgegebenen Inhalt ab.

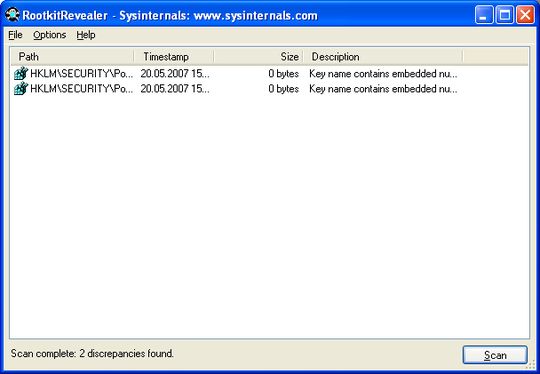

Findet der RootkitRevealer Abweichungen, werden diese im Programmfenster ausgegeben, da dies ein Hinweis auf ein vorhandenes Rootkit sein kann. Allerdings muss es sich nicht gleich bei jeder Fundstelle auch tatsächlich um ein Rootkit handeln. Im NTFS-Dateisystem werden etwa Metadaten abgespeichert, die von den Windows-API-Funktionen grundsätzlich nicht zurückgegeben werden, was dann zu harmlosen Unstimmigkeiten führt. Die Auflistung dieser Diskrepanzen kann im Tool deaktiviert werden. Daneben bedient sich auch manche Sicherheitssoftware der Rootkit-Technologie um ihre Existenz vor Schädlingen zu verschleiern. Entsprechend ist es Aufgabe des Anwenders, den zurückgegebenen Fundstellen des RootkitRevealers selbst nachzugehen und zu beurteilen.

Eine Entfernung eines gefundenen Rootkits ist nicht vorgesehen, das Tool dient ausschließlich der Analyse.

Einfache Handhabung

Die Anwendung des RootkitRevealers ist sehr einfach gehalten. Er kann bei allen Windows-Betriebssystemen ab NT4 eingesetzt und sollte mit Administrator-Rechten gestartet werden. Eine Installation ist nicht notwendig, die EXE-Datei ist direkt lauffähig.

Nach dem Start des Programms legt der Anwender fest, ob nur das Dateisystem oder auch die Systemregistrierung geprüft werden soll. Auch kann er das Auflisten der NTFS-Metadaten deaktivieren. Nach dem Start des Scans sollte er nicht ungeduldig werden, da der Suchvorgang je nach Umfang des Systems einige Minuten in Anspruch nimmt. Das Ergebnis kann der Anwender zur späteren Verwendung abspeichern.

Für den automatischen Start des Programms über Batch- oder Scriptdateien stehen einige Kommandozeilenparameter zur Verfügung, die in der mitgelieferten Hilfedatei erklärt werden.

Bei Fragen hilft ein Forum

Sollten bei der Anwendung oder den Ergebnissen des RootkitRevealers Fragen auftreten, so können diese in einem speziellen RootkitRevealer Forum diskutiert werden.

Artikelfiles und Artikellinks

Link: Download RootkitRevealer v1.71

Link: RootkitRevealer Forum

(ID:2010695)

:quality(80)/p7i.vogel.de/wcms/99/ab/99ab960dc06510df4b8a1408fb816382/0126822685v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c6/1f/c61fa9e09fbfcdbf0ea821ac6b630aef/0126873569v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/02/5d02e24caafc3a16fc10fc839726c1d5/0127065525v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9c/a5/9ca570c8bd95b932fc9340e407955727/0129962021v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/a8/bea82d3e86f3b56f10b4ca7d2ff3c76b/0129978597v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/91/7d/917ddd84b6a91a3c714f69e0cd68a1bc/0129295870v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ab/fc/abfc546d976d1b4c2e9f70fe03de4e30/0129932836v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/84/2e84f980f0712564d3de280e8c94e69d/0129848117v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/34/1e/341eb68c68e2cef4a29d0b9f3812db3f/0129609623v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/32/5e/325e7dc99010c393d153ce94336c9924/0129346618v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3f/50/3f50ce61d934ddf9929277bb8e306836/0130174844v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c5/07/c507aaf13a0eaf86a31e367ffb99f6e4/0129737133v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/70/cd/70cd4ff25fd48a80665c3a18562e3436/0129958418v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/eb/13/eb135ebef70787a7c04d339e128032d1/0129894537v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/64/c0/64c03a9e80649b98a1f66d312678584c/0129851009v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/9c/fe9c7a4fb1645b1a4ac61f1858d4738f/0129860498v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/cf/c3/cfc31fa054e844935e6845c694499893/0128253082v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/f0/5df0b282d86f41aa74fadc459fcf65f6/0129763244v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/1e/a81e66299335573593283050dcfebb9c/0129626445v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a8/6e/a86e3402f17319013d3788295086cc78/0129232045v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/19/0b/190bfaf5cb55e2add9ddfc2f2a071e87/0129086020v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/f2/6bf2e81dc29df8c268253e4d78572a63/0128027687v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a5/b7/a5b7af68fb2d90e7069e93e9dcb47fe7/0129649934v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/5b/8b5b3cfd963737ec363601dce27191ad/0129619539v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/73/10/73109ff2972bcd85504e6d86a402875f/0129308675v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8b/1d/8b1d5416c77ff99293a32d83ef26c94d/0129798708v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bb/dd/bbdd4200c21c0a24391b4511119bc030/0128991187v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9b/a8/9ba84bf777968072ccdbcc132daa2fcb/0127162321v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/72/957207921b8d4f4428efb3e4db15e0cb/0127035831v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/93500/93524/65.jpg)

:quality(80)/p7i.vogel.de/wcms/2d/d2/2dd20dbf0c52c334031054aa1640daf8/0124219099v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/71/82/71821e49de9be296a8ec18c8912f86b8/0127058198v1.jpeg)